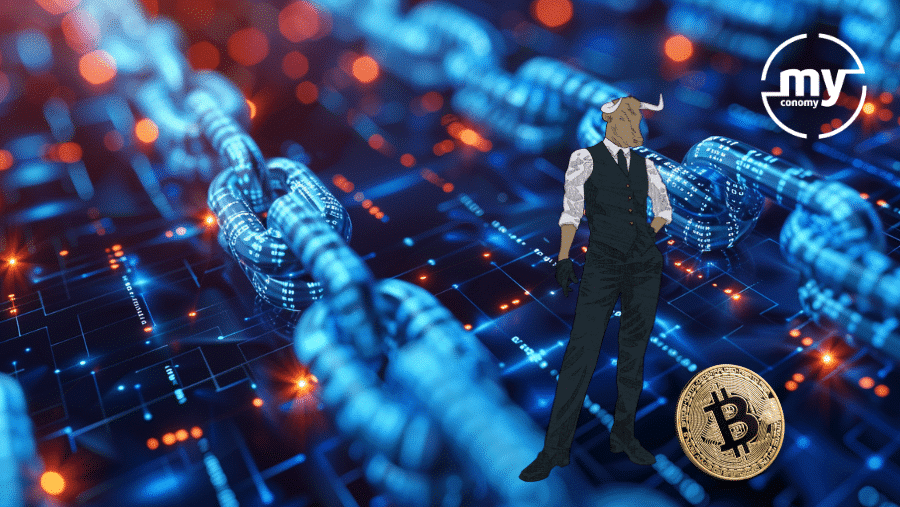

Ciberamenaza: ¿Cómo funciona la Botnet Proteus?

Proteus lanza una ciberamenaza que multicapa en un equipo infectado y ejecuta varios procesos destinados a obtener BitCoins, a robar credenciales y al keylogging.

Además, la bot puede trabajar de manera independiente, y permite al ciberdelincuente enviar comandos a través de HTTP que descargan programas maliciosos para abrirlos en el equipo de la víctima. En ocasiones, esta botnet se ha encontrado camuflada como un ejecutable de Google Chrome. Cuando es instalada en un ordenador, lo identifica y roba la información del sistema operativo (si es de 64 o 86 bits), el nombre de la máquina y la versión de Windows que posee. Toda la información se envía al servidor C&C (comando y control) para «registrar» el terminal.

Después, Proteus procede a realizar diferentes tareas. Cuando la botnet entra en contacto con el servidor, el ciberdelincuente puede ejecutar comando de manera remota para utilizar el equipo infectado como proxy o para robar BitCoins o las claves del usuario.

En resumen, la botnet realiza un ataque tremendamente complejo: infecta una máquina, roba BitCoins y credenciales, registra sus claves y hace que el nivel de la CPU alcance el 100%. Aunque Proteus tiene muchas de las herramientas de implementación necesarias para su ataque, depende en gran medida de la comunicación con su servidor C&C y la información que transmite para la ejecución de sus funciones más básicas.

A pesar de que aún no es una amenaza muy extendida, Check Point alerta del gran peligro que Proteus puede suponer en un futuro cercano. Por esta razón, la multinacional de seguridad avanzada recomienda a las empresas adquirir un software anti-bots avanzado.